資訊安全顧問服務

目錄切換:

免費勒索軟體解密工具(下)

【選擇勒索軟體類型】

只要按一下勒索軟體名稱,即可查看感染徵兆及取得免費修正程式。

(若欲看每個品項之大圖,請右鍵點選圖片,選【在新分頁中開啟圖片】)

| LambdaLocker | Legion | NoobCrypt | Prometheus |

| Stampado | SZFLocker | TargetCompany | TeslaCrypt |

| Troldesh / Shade | XData |

|

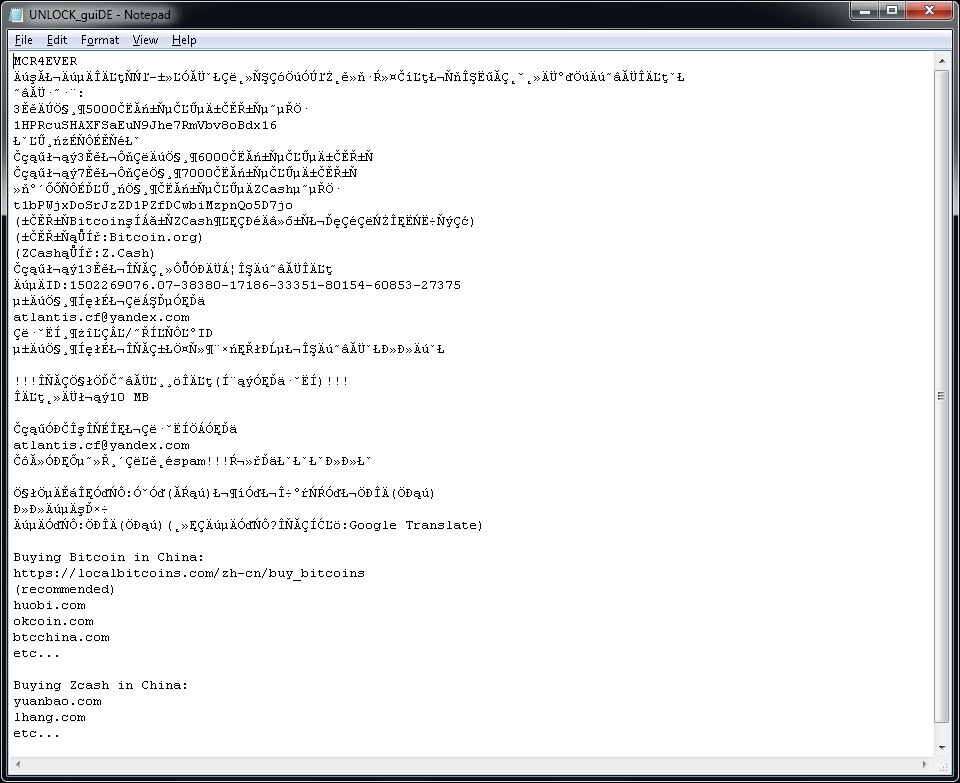

LambdaLocker LambdaLocker 是一種勒索軟體病毒,首次出現於 2017 年 5 月。這種勒索軟體以 Python 程 式語言編寫而成,目前常見的變種已經可以解密。 |

|---|

|

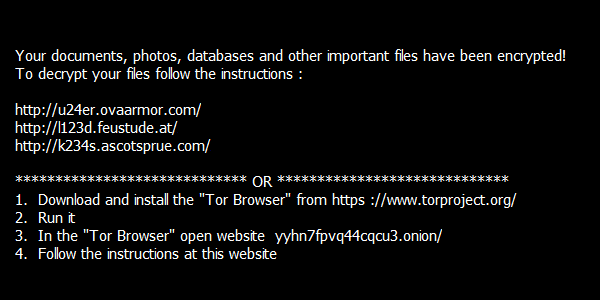

檔案名稱變更: 該勒索軟體會在檔案名稱結尾加上副檔名 .MyChemicalRomance4EVER: foobar.doc -> foobar.doc.MyChemicalRomance4EVER document.dat -> document.dat.MyChemicalRomance4EVER 這種勒索軟體也會在使用者桌面上建立檔名為UNLOCK_guiDE.txt 的文字檔案。檔案內容如下。  |

|

下載免費的修正程式: ● 下載 LambdaLocker 修正程式 |

|

NoobCrypt NoobCrypt 是一種勒索軟體,首次出現於 2016 年 7 月下旬。這種勒索軟體使用 AES 256 加 密法來將使用者的檔案加密。 |

|---|

|

檔案名稱變更: NoobCrypt 不會改變檔案名稱。不過,使用者無法以相關聯的應用程式開啟加密檔案。 勒索訊息: 將您的檔案加密之後,勒索軟體會顯示與以下範例相似的訊息 (位於使用者桌面上的 「ransomed.html」檔案中):   |

|

下載免費的修正程式: ● 下載 NoobCrypt 修正程式 |

|

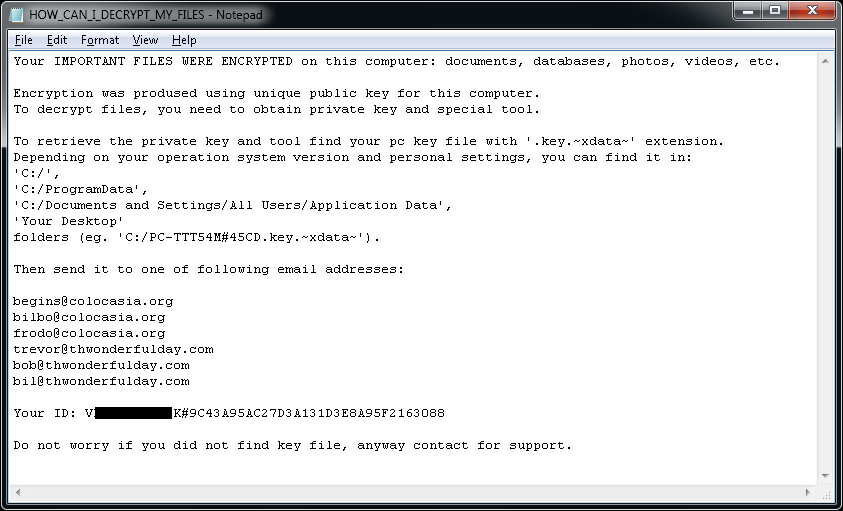

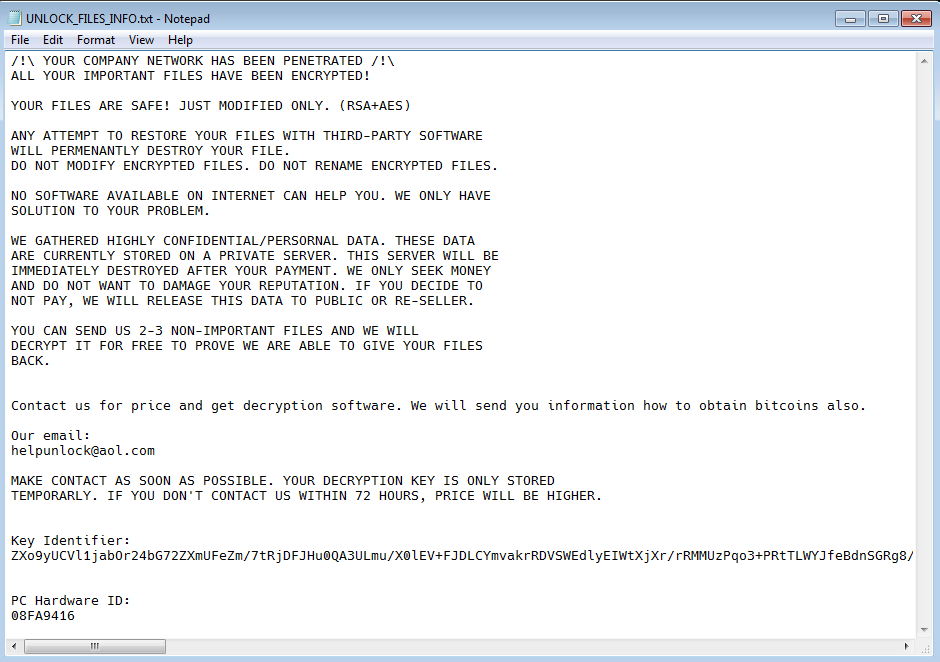

Prometheus Prometheus 勒索軟體以 .NET (C#) 撰寫,並使用 Chacha20 或 AES-256 將檔案加密,隨後再 以 RSA-2048 將檔案加密金鑰加密,並附加在檔案結尾。有些勒索軟體的變體可以免費解密。 |

|---|

|

檔案名稱變更: 加密檔案名稱的格式如下: .[cmd_bad@keemail.me].VIPxxx、 .[cmd_bad@keemail.me].crypt、 .[cmd_bad@keemail.me].CRYSTAL、 .[KingKong2@tuta.io].crypt、 .reofgv、 .y9sx7x、 .[black_privat@tuta.io].CRYSTAL、 .BRINKS_PWNED、 .9ten0p、 .uo8bpy、 .iml、 .locked、 .unlock、 .secure[milleni5000@qq.com]、 .secure、 .61gutq、 .hard 此外,勒索軟體會將以下其中一個名稱的勒索信檔案放到使用者的桌面上: ● HOW_TO_DECYPHER_FILES.txt ● UNLOCK_FILES_INFO.txt ● Инструкция.txt  |

|

下載免費的修正程式: ● 下載 Prometheus 修正程式 |

|

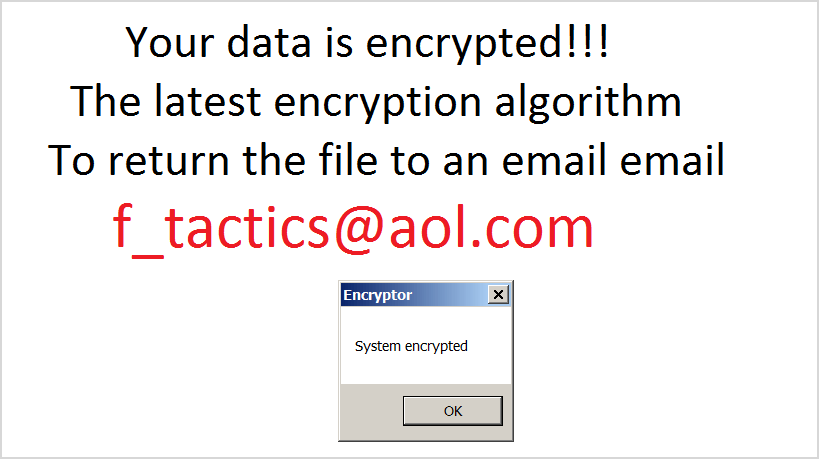

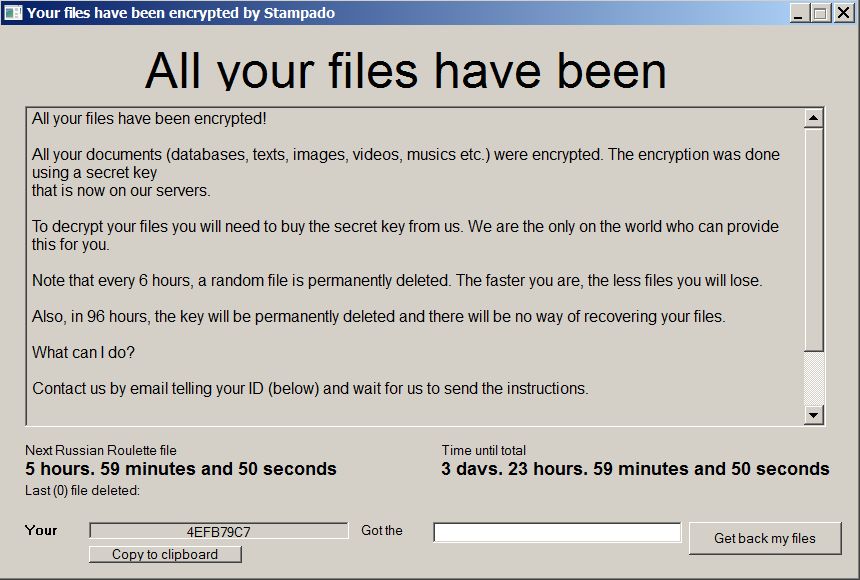

Stampado Stampado 是一種使用 Autolt 指令碼工具編寫的勒索軟體病毒,首次出現於 2016 年 8 月。這 種勒索軟體病毒在暗黑網路 (Dark Web) 中銷售,而且新的變種病毒不斷出現,其中一個版本稱 為 Philadelphia。 |

|---|

|

檔案名稱變更: Stampado 會為加密檔案加上 .locked 副檔名。有些變種病毒也會將檔案名稱本身加密,因此遭 到加密的檔案看起來可能是 document.docx.locked 或 85451F3CCCE348256B549378804965CD8564065FC3F8.locked。 勒索訊息: 勒索軟體將檔案加密之後,可能會顯示以下畫面:   |

|

下載免費的修正程式: ● 下載 Stampado 修正程式 |

|

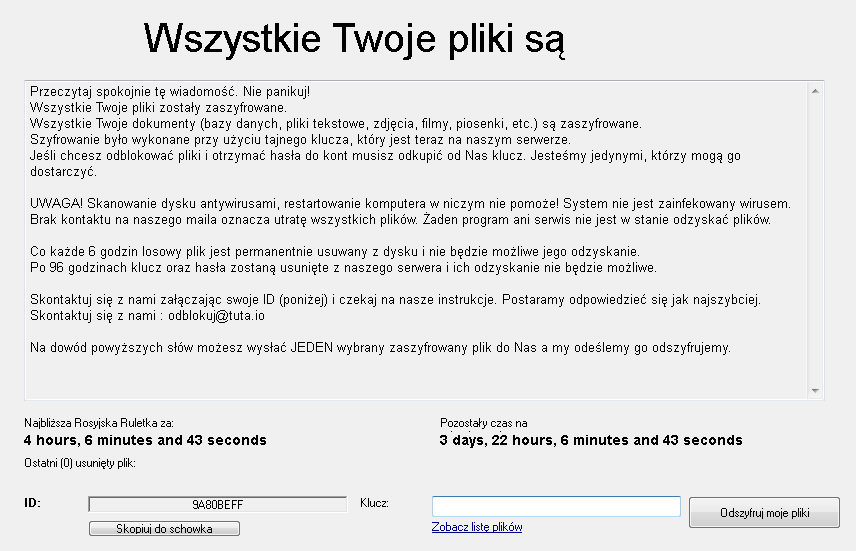

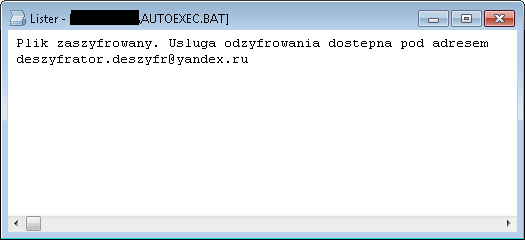

SZFLocker SZFLocker 是一種勒索軟體,首次出現於 2016 年 5 月。下列為感染該勒索軟體的徵兆: |

|---|

|

檔案名稱變更: SZFLocker 會在檔案名稱結尾加上 .szf。(例如,Thesis.doc 會變成 Thesis.doc.szf) 勒索訊息: 當您試圖開啟加密檔案時,SZFLocker 會顯示下列訊息 (波蘭文):  |

|

下載免費的修正程式: ● 下載 SZFLocker 修正程式 |

|

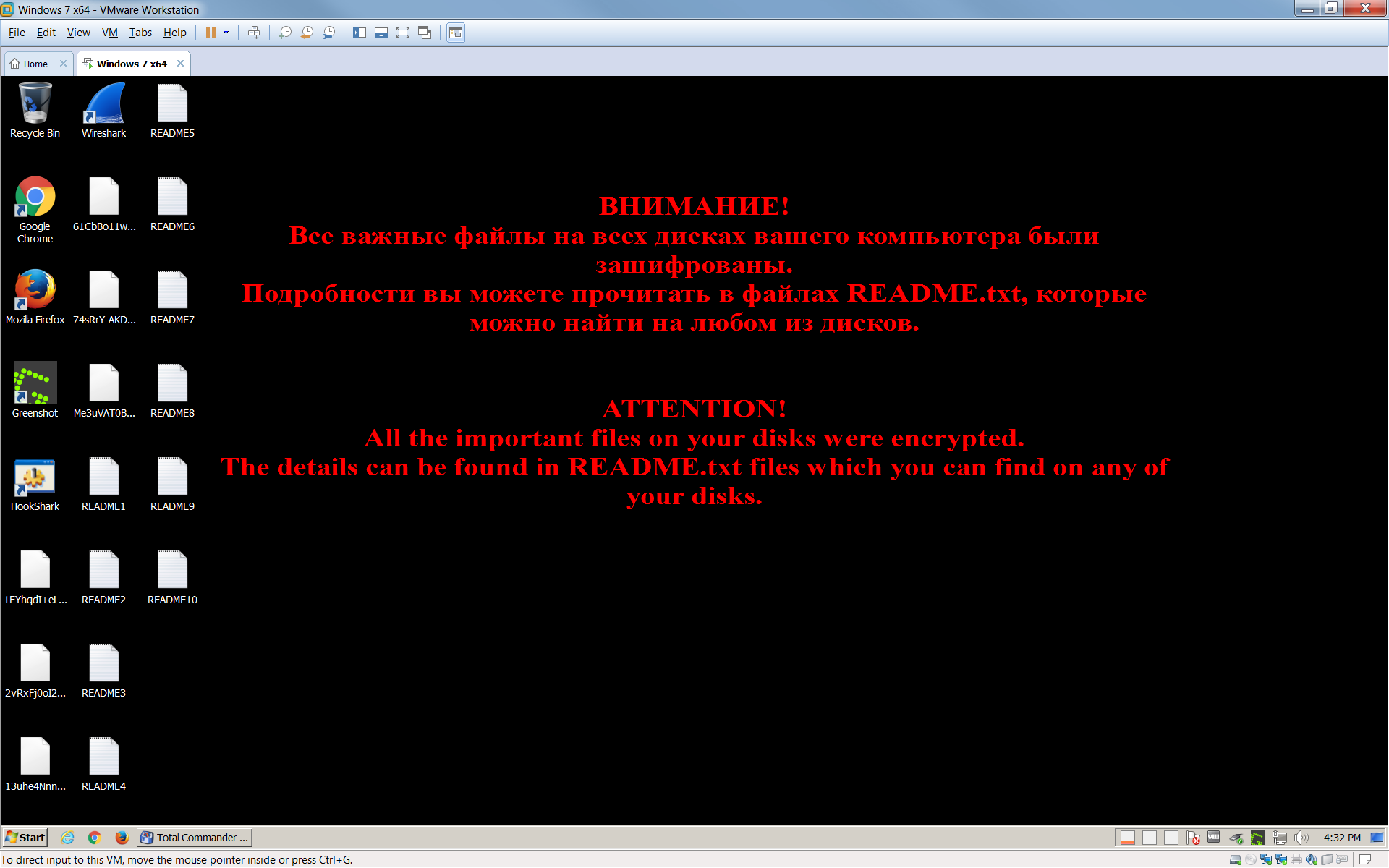

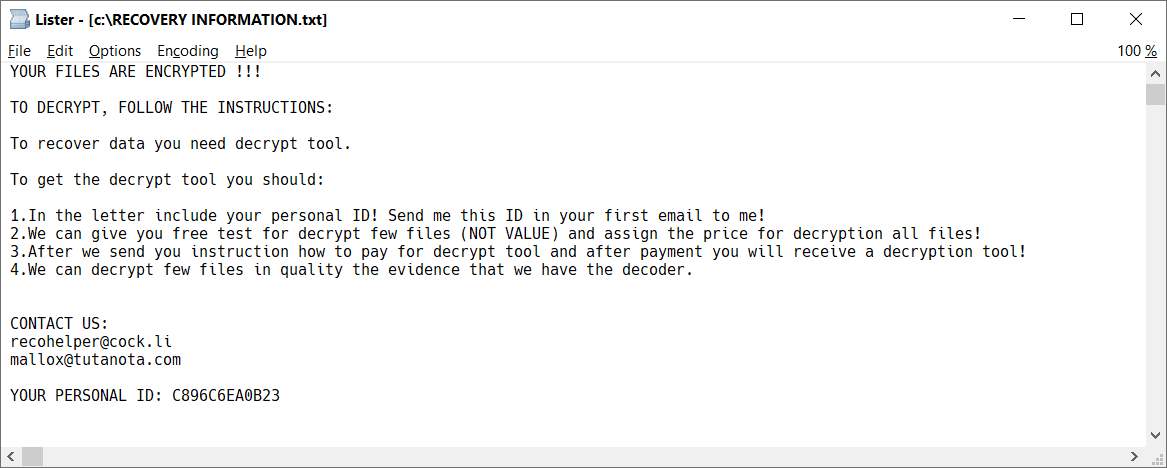

TargetCompany TargetCompany 是一種勒索軟體,會使用 Chacha20 加密法將使用者的檔案加密。這種勒索軟 體攻擊的受害者現在可以免費解開遭到加密的檔案。 |

|---|

|

檔案名稱變更: 您可以根據下列任一個副檔名辨識加密檔案: .mallox、.exploit、.architek、.brg、.carone 在每個至少含有一個加密檔案的資料夾中,被害人可以找到名為 RECOVERY INFORMATION.txt 的勒索字樣檔案 (請參閱下方影像)。  |

|

下載免費的修正程式: ● 下載 32位元 Windows 版本的 TargetCompany 修正程式 ● 下載 64位元 Windows 版本的 TargetCompany 修正程式 |

|

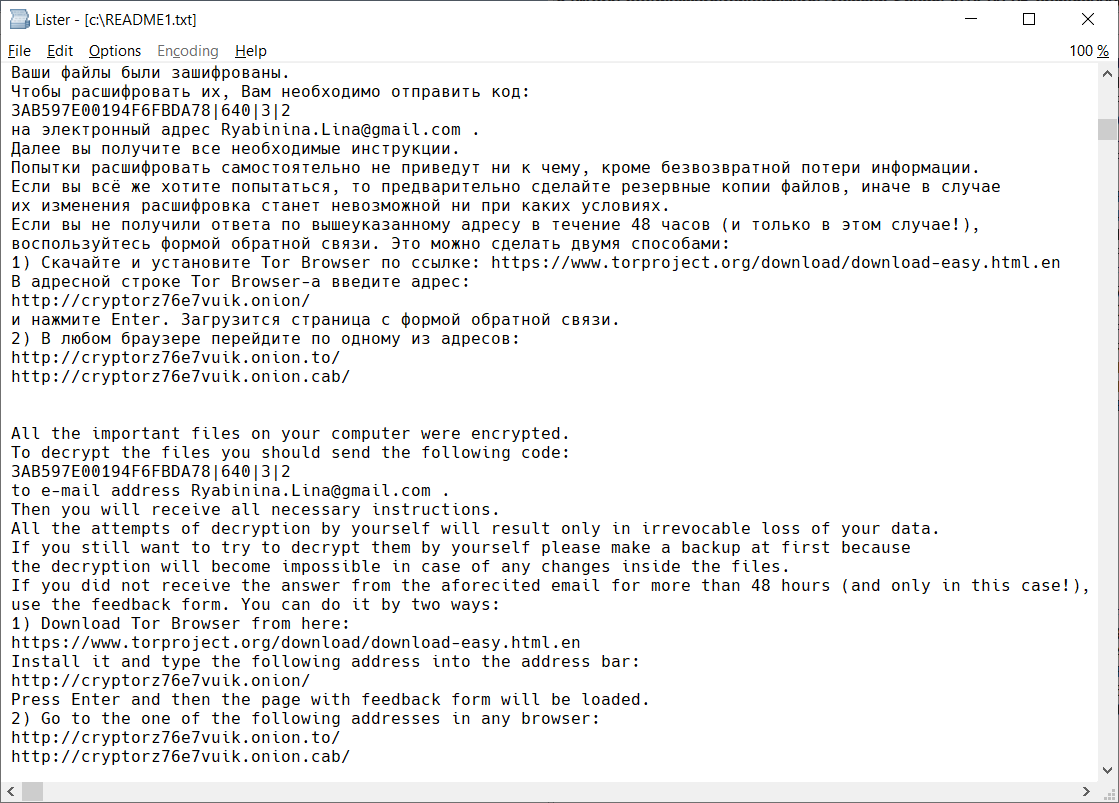

TeslaCrypt TeslaCrypt 是一種勒索軟體,首次出現於 2015 年 2 月。下列為感染該勒索軟體的徵兆: |

|---|

|

檔案名稱變更: 最新版本的 TeslaCrypt 不會將您的檔案重新命名。 勒索訊息: 將您的檔案加密之後,TeslaCrypt 會顯示與以下範例相似的訊息:  |

|

下載免費的修正程式: ● 下載 TeslaCrypt 修正程式 |

資料來源:Avast